Если вы новичок, то сможете с помощью быстрой настройки выставить параметры, которые будут использоваться в каждом проекте. А для профессионалов предусмотрена возможность назначить горячие клавиши для запуска конкретных функций. Более того, их можно импортировать из Adobe Premiere.

У приложения есть также платная версия – лицензия будет стоить около 30 000 рублей. Однако для любительского монтажа видео вполне хватит возможностей бесплатного доступа. Удобно, что программа работает не только на Windows и MacOS, но и на Linux.

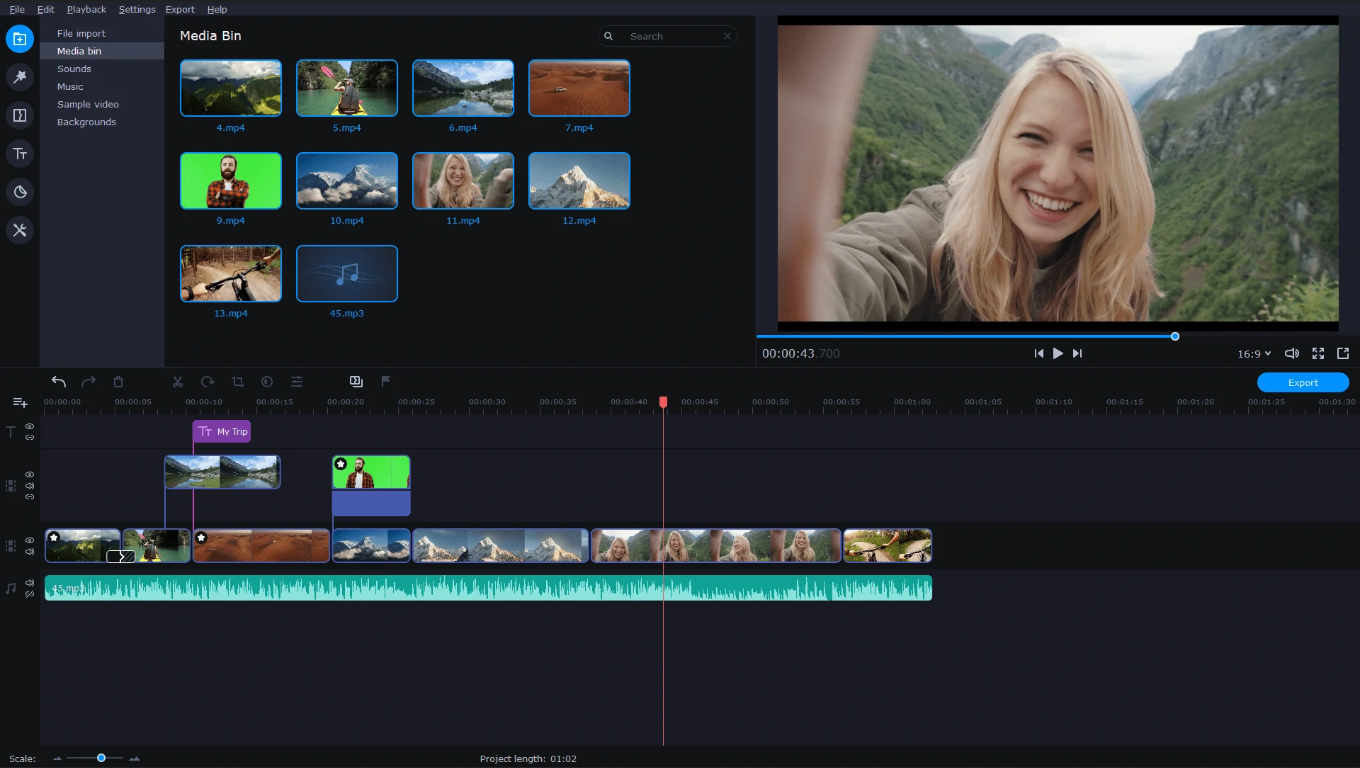

Movavi Video EditorА вот это приложение уже не так хорошо подойдет профессионалам: все же набор функций в Movavi Video Editor ограничен. Зато программа не разочарует новичков, которые просто хотят нарезать видео и добавить в него красивые эффекты и переходы.

У приложения также есть платная и бесплатная версии. Более того, предусмотрено несколько ценовых предложений (от 1490 до 1990 рублей), чтобы каждый мог выбрать пакет функций под свои требования. Так, самая дорогая версия программы под названием Video Suite включает в себя:

● Автоматическое создание видео.

● Расширенную коллекцию переходов и эффектов.

● Метки на временной шкале.

● Обработку видео в 4K.

● Конвертацию медиафайлов.

● Запись с экрана.

В бесплатной же версии есть только небольшой набор инструментов, но их хватает для обычной нарезки видео. Также утилита подойдет для работы с аудио, так как позволяет конвертировать звук в форматы mp3, waw и другие. Использовать видеоредактор можно на компьютерах на базе Windows, а также на смартфонах на iOS и Android.

Windows Movie MakerВидеоредактор Windows Movie Maker создавался как дополнение к операционной системе от Microsoft. Набор функций у него достаточно простой: вы сможете обрезать видео, накладывать на него музыку и даже дикторский текст.

Утилита также станет хорошим выбором для любительского монтажа видео. Ограниченные технические возможности вряд ли позволят сделать в ней крутой фильм – но простенький клип смонтировать вполне можно. Лучше всего приложение подойдет для создания слайд-шоу и скринкастов с фотографиями. Интерфейс у программы достаточно стандартный, так что с ней разберется даже не подкованный в техническом плане пожилой человек.

Главный недостаток утилиты – отсутствие масштабных обновлений. Все функции «муви-мейкера» застряли в 2012 году – именно тогда вышла последняя версия приложения. Зато оно полностью бесплатно и есть на всех компьютерах на базе Windows.

iMovieПриложение разработано Apple и работает только на устройствах «яблочного» бренда: iMac, MacBook, iPad и iPhone.

Утилита делит экран на три части, в каждой из которых находится важный элемент: в одной – инструменты, в другой – временная шкала, а в третьей – предпросмотр. Программа iMovie имеет большой набор фильтров, а также хороший запас инструментов. С ее помощью вы сможете накладывать и передвигать текст, обрезать или ускорить какие-то фрагменты, добавлять аудио из встроенной библиотеки.

Несмотря на то, что софт бесплатный и очень простой (освоение основных функций программы займет не более 10 минут, даже если раньше вы не монтировали видео), многие профессиональные монтажеры и блогеры используют ее для создания контента и даже коммерческих проектов.

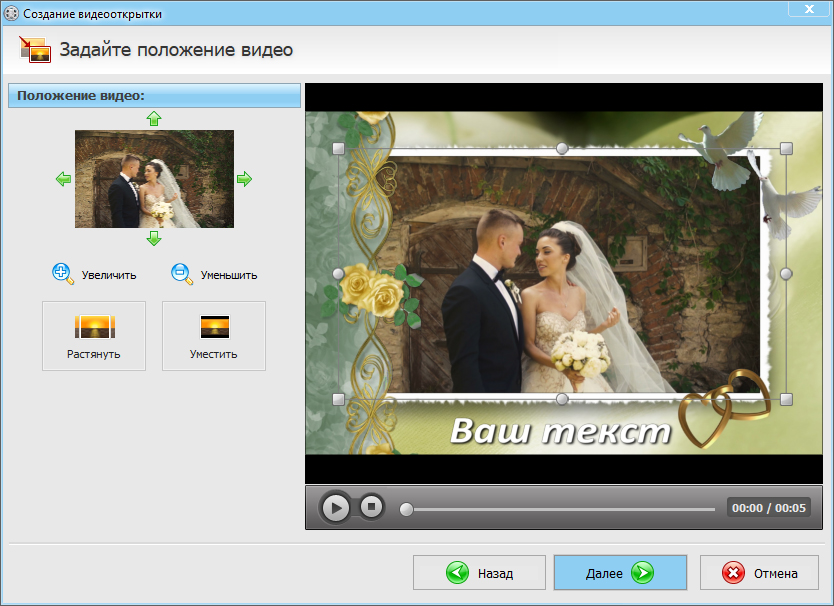

ВидеоМОНТАЖКак легко понять по названию, программу разработали наши соотечественники для русскоязычных пользователей. Для профессионального монтажа ее функций будет недостаточно, хотя среди них даже есть хромакей. А вот любителям приложение подойдет – благодаря простому и понятному интерфейсу софт смогут освоить даже начинающие видеомонтажеры.

Отличий между базовой и премиум версиями практически нет. Однако при оплате 690 рублей добавляется возможность напрямую загружать видео на YouTube, а также целая коллекция оригинальной музыки для добавления в ролики в процессе редактирования.

В целом видеоредактор работает без нареканий, но пользователи отмечают его нестабильность. Из-за этого приходится постоянно сохранять этапы обработки видео, чтобы работа не пропала после внезапного «вылета» программы. Использовать ВидеоМОНТАЖ получится только на ПК и ноутбуках на базе ОС Windows.

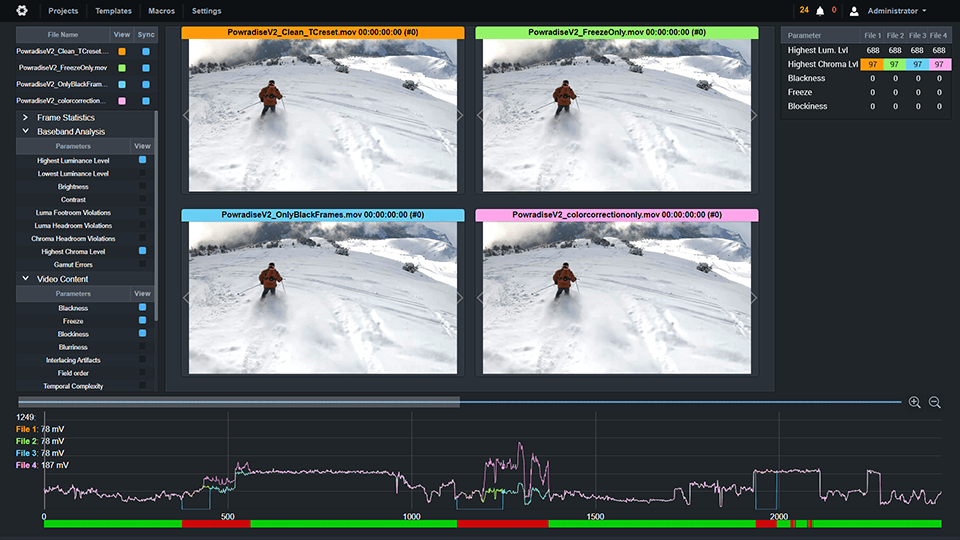

LightworksС помощью этой программы когда-то монтировались фильмы в Голливуде. Сейчас у нее есть бесплатная версия, которая даже с ограничениями отличается своей функциональностью: можно добавлять красочные эффекты и переходы, делать субтитры, нарезать видео и многое другое. Новичкам будет трудно разобраться с большим набором функций, но на YouTube можно найти много видео-уроков по работе с приложением.

В бесплатной версии нет возможности обрабатывать файлы с разрешением выше 720p, а сохранять видео можно только в форматах для онлайн-сервисов (например, MPEG4). Подписка на Lightworks Pro обойдется как минимум в 30$ в месяц, но с ней вы сможете:

· Обрабатывать 3D и 4K-ролики.

· Использовать групповое редактирование для работы в команде.

· Добавлять новые функции и эффекты с помощью плагинов.

· Производить рендеринг видео.

· Создавать резервные копии своей работы и многое другое.

Lightworks – очень универсальная программа, которая подойдет для любой платформы. Так, она работает на ПК на Windows, Linux и даже MacOS.

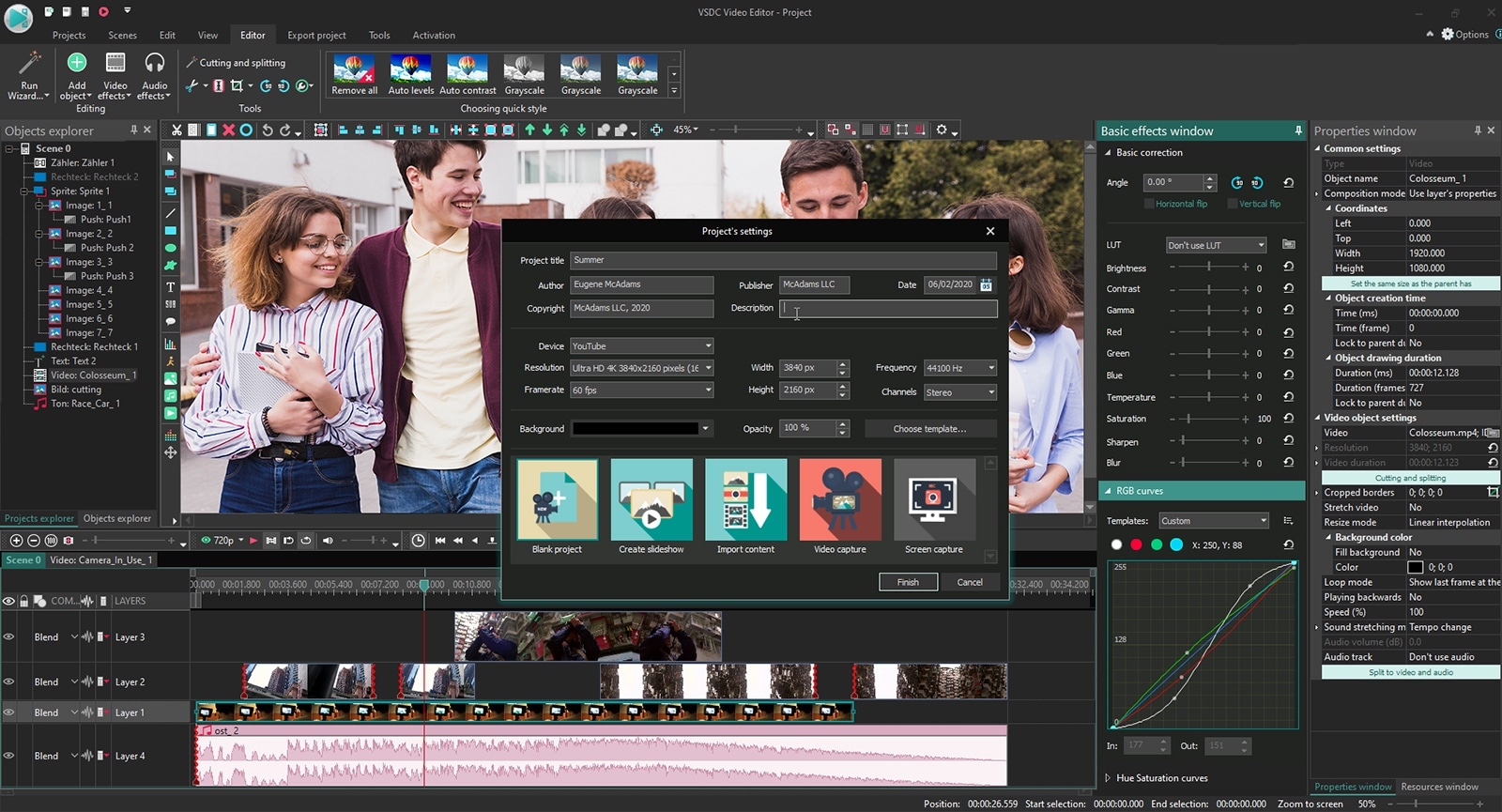

VSDC Free VIDEO EditorДанный видеоредактор можно считать одним из самых функциональных среди бесплатных вариантов. Он поддерживает большое количество аудио- и видеоформатов - это касается и открытия файлов, и их сохранения. А еще программа позволяет работать с видео в разрешении 4K. Также в списке ее функций:

· Инструмент для удаления зелёного фона (хромакей).

· Разнообразные фильтры, эффекты и переходы.

· Возможность редактировать видео в формате 360.

· Низкие системные требования, с которыми программа будет работать даже на маломощных компьютерах.

· Экспорт роликов с оптимальными настройками для разных социальных сетей.

При покупке версии Pro примерно за 1800 рублей пользователь получит расширенные возможности для редактирования видео: аппаратное ускорение, модуль для отслеживания движения в кадре, синхронизацию ритма аудиодорожек, наложение масок, стабилизацию роликов с дрожащей картинкой, добавление голосовые комментариев в режиме реального времени и другие.

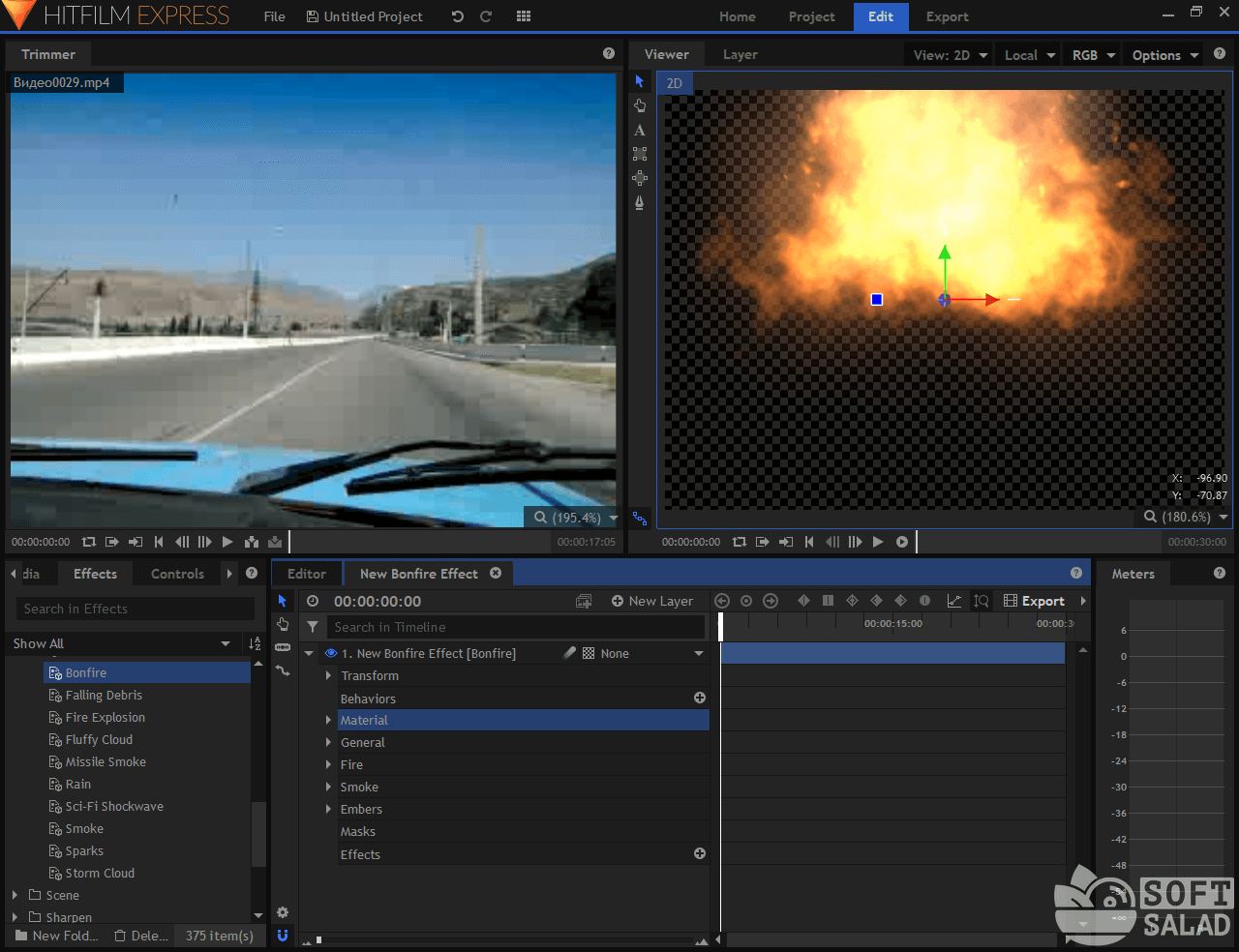

HitFilm ExpressЭто приложение подойдет тем пользователям, которые знают английский – так как его интерфейс пока не переведен на русский язык. В целом, говорить на иностранном языке не обязательно – главное, выучить называние основных функций. А их здесь хватит даже для профессионального монтажа: программа поддерживает множество форматов, а у самых популярных даже позволяет настраивать кодеки.

В бесплатной версии придется обойтись без хромакея, импорта 3D-объектов и их трекинга. Но недоступность этих функций может ударить разве что по профессионалам: видеомонтажеры-любители даже не заметят их отсутствия.

По интерфейсу HitFilm Express очень похож на Adobe Premiere Pro: то же расположение пунктов в меню, те же дорожки и окна для предпросмотра материалов. Программа работает на компьютерах на базе Windows и MacOS. Стоимость платной версии зависит от числа докупленных эффектов и варьируется от $10 до $20.

Рейтинг ZOOM Платформа Стоимость платной или Pro-версии1. DaVinci Resolve Windows, Linux, MacOS 30 000 руб.

2. iMovie MacOS, iOS, iPadOS Бесплатно

3. VSDC Free VIDEO Editor Windows $24

4. Lightworks Windows, Linux, MacOS От $29.99/мес.

5. Movavi Video Editor Windows, iOS, Android От 1490 руб.

6. HitFilm Express Windows, MacOS От $10

7. Windows Movie Maker Windows Бесплатно