Сервис электронной почты Tutanota с развитой защитой от взлома и перехвата переписки работает над новым протоколом шифрования электронной почты, который будет невозможно взломать. Как пишет ресурс Techradar со ссылкой на разработчиков, обойти шифр не смогут даже квантовые компьютеры.

Проект, получивший название PQMail создается силами Tutanota совместно с экспертами поддержке Научно-исследовательского института при Ганноверском университете им. Лейбница. Финансовую помощь оказывает Евросоюз.

Борьба с будущимЗащита от дешифровки при помощи квантовых компьютеров – это на момент публикации материала основное отличие PQMail от подавляющего большинства существующих протоколов шифрования. По словам разработчиков, коммерциализация и широкое использование такого рода компьютеров уже не за горами, и тогда конфиденциальность электронной почты как средства коммуникации будет поставлена под вопрос. Девелоперы подчеркнули, что их разработка полностью обезопасит участников переписки от перехвата и дешифровки писем, но вдаваться в подробности относительно работы их алгоритма не стали.

Даже квантовые компьютеры не помогут во взломе Tutanota

«На данный момент в мире существует сравнительно немного сервисов и клиентов электронной почты, способных защитить корреспонденцию от дешифровки при помощи квантовых компьютеров. Электронные письма особенно важны для конфиденциального бизнес-общения, и необходимо, чтобы мы смогли найти требуемое решение для обеспечения безопасности переписки как можно скорее. Сейчас участники деловой переписки все чаще используют сквозное шифрование, но мы хотим, чтобы данный способ связи (электронные письма) оставался безопасным и защищенным и в будущем», – отметили разработчики. Примеры сервисов с такой защитой они не привели.

Грандиозные планыСоздатели PQMail не сообщают, на каком этапе находится разработка алгоритма шифрования, и не называют даже примерные сроки его релиза. Предоставлять к нему доступ сторонни сервисам электронной почты они пока не планируют.

Другими словами, PQMail будет эксклюзивной особенностью сервиса Tutanota, по крайней мере, на первых порах после его запуска. По данным Techradar, клиенты сервиса смогут использовать этот алгоритм на полностью бесплатной основе.

В настоящее время разработчики изучают существующие постквантовые алгоритмы, которые сейчас проходят стандартизацию в Национальном институте стандартов и технологий (National Institute of Standards and Technology, NIST). С учетом их особенностей они хотят разработать специальный гибридный протокол связи, который будет поддерживать так называемую совершенную прямую секретность (Perfect forward secrecy) – особенность алгоритмов согласования ключей шифрования, при которой ключ сеанса, создаваемый с использованием долговременных ключей, не будет скомпрометирован даже при условии, если один или несколько из этих долговременных ключей будут скомпрометированы в будущем.

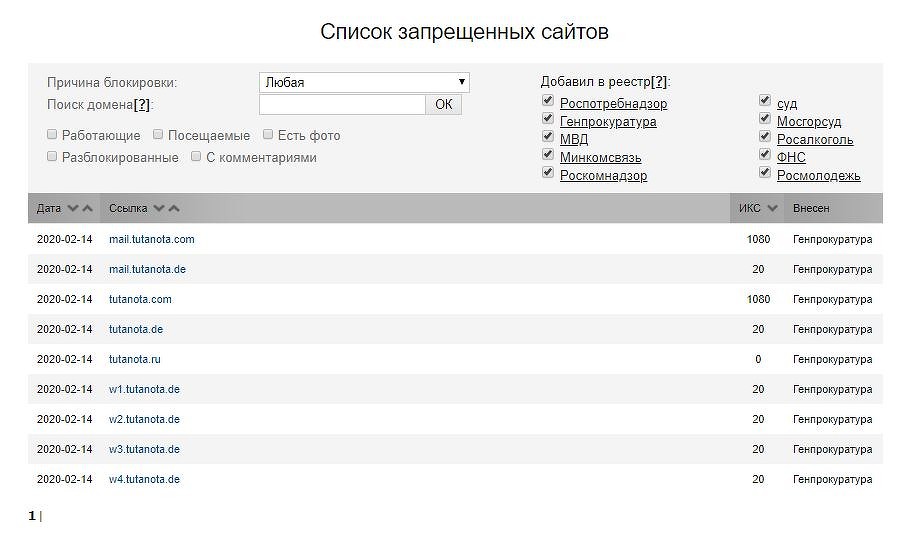

Россиянам защита от квантовых компьютеров не положенаЖители России не смогут воспользоваться PQMail и его возможностями защиты от дешифрования при помощи квантовых компьютеров. Проект станет эксклюзивом Tutanota, а этот почтовый сервис уже несколько месяцев блокируется на всей территории России. Также Tutanota не работает в Египте – блокировка сервиса в этой стране действует с октября 2019 г.

Власти запретили россиянам пользоваться Tutanota

Блокирова сервиса в России, по данным ТАСС, действует с середины февраля 2020 г., а ее инициатором стала российская Генпрокуратура. Tutanota зарегистрирован в Германии, а причиной его блокировки стал тот факт, что неизвестные начали использовать его для массовой рассылки писем о минировании различных объектов в Санкт-Петербурге.

«В феврале 2020 года анонимными пользователями для продолжения преступной деятельности используется почтовый сервис Tutanota.com (Германия). С данного сервиса 13 февраля 2020 года поступило четыре электронных сообщения с ложными угрозами минирования 206 объектов в Санкт-Петербурге, в том числе суда и детских садов Петродворцового района Санкт-Петербурга», – сообщили ТАСС в Центре общественных связей (ЦОС) Федеральной службы безопасности России (ЗСУ).

В своем Twitter разработчики Tutanota порекомендовали россиянам для доступа к сервису использовать Tor или VPN

«Мы осуждаем блокировку Tutanota. Это еще одна форма цензуры российских граждан, которые теперь лишены еще одного безопасного способа связи в интернете», – прокомментировал блокировку Tutanota в России сооснователь сервиса Маттиас Пфау (Matthias Pfau).

Блокировка защищенных почтовых сервисов в РоссииОснованием для всероссийской блокировки Tutanota послужило всего четыре электронных письма. Для сравнения, в середине января 2020 г. в России был заблокирован схожий по своим возможностям с Tutanota сервис StartMail, тоже гарантирующий своим пользователям стойкую защиту от перехвата переписки. В его случае для блокировки потребовалась рассылка 1000 писем о минировании.

В конце января 2020 г. В России был закрыт доступ еще к одному защищенному почтовому сервису – ProtonMail. Его прозвали «почтой для параноиков» за расширенные меры безопасности и шифрование писем. Причиной для блокировки, как сообщал CNews, тоже стала рассылка анонимных писем о минированиях на территории России.

Точное количество поступивших писем с угрозами теракта на момент публикации материала известно не было. Эти письма поступили на электронные почтовые ящики судов в четырех субъектах России, и в них говорилось о заложенных бомбах в общей сложности в 830 объектах – больницах, транспорте, торговых центрах, детсадах, школах и т.д.