На Android свирепствует новый вид вирусов, которые не удалить заводским сбросомСпециалисты из антивирусной компании Lookout забили тревогу: на Android обнаружилась новая разновидность вирусов, которые в случае заражения смартфона весьма сложно удалить. Об этом сообщается в официальном блоге Lookout.

Исследователи обнаружили порядка 20 тыс. инфицированных программ, поделив их на три «семейства» в зависимости от используемого способа заражения, — Shedun, Shuanet и ShiftyBug. Вредоносы маскируются под популярные Android-приложения, такие как Twitter, WhatsApp, Candy Crush, Facebook, Google Now и многие другие. Сразу же после того, как пользователь загрузит приложение на свой телефон, автоматически активируется эксплойт. Вирус получает root-доступ к Android и модифицирует системные файлы — после этого его становится невозможно вывести из системы даже сбросом до заводских настроек. С этого момента жертва будет вынуждена мириться с неотключаемыми рекламными объявлениями.

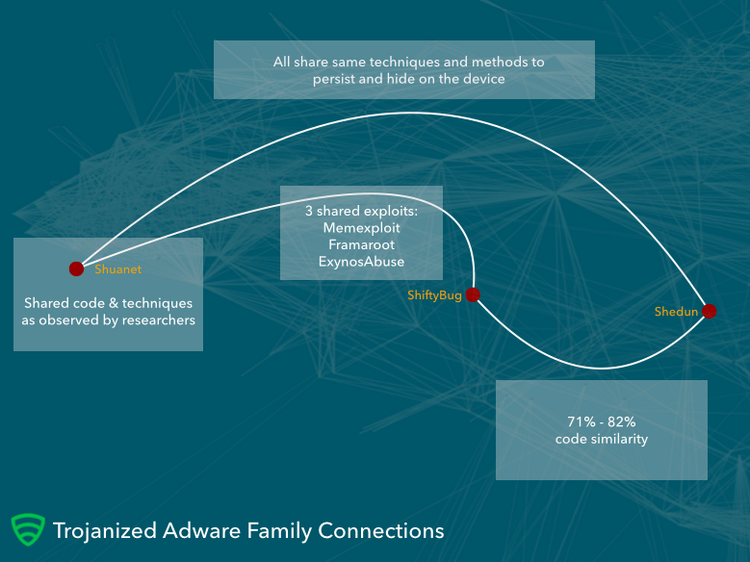

Сообщается, что случаи заражения Shedun, Shuanet и ShiftyBug были выявлены в России, США, Германии, Иране, Индии, Ямайке, Судане, Бразилии, Мексике и Индонезии. К слову, назойливая реклама — это не самая большая проблема: вирусы в числе прочего ломают механизм системы защиты Android, что позволяет им получить доступ к ключам, паролям и другой критически важной информации, хранящейся на телефоне. Вместе с тем эксперты установили одну любопытную закономерность: коды всех трёх вредоносов идентичны примерно на 70–80 %, а это может свидетельствовать о том, что за их созданием могла стоять одна и та же команда хакеров.

А теперь самое грустное. Если ваш смартфон оказался инфицирован одним из упомянутых вирусов, то вам, как утверждают специалисты Lookout, придётся выбросить его в помойку и купить новый. Конечно, перед этим не помешает обратиться за помощью к квалифицированному специалисту, вот только, по мнению экспертов Lookout, он едва ли сможет чем-то помочь. Впрочем, с помощью стороннего ПО наверняка можно решить эту проблему, хотя для этого нужно обладать соответствующими навыками.

Дабы подобного не произошло, следует придерживаться одного простого правила: ни при каких обстоятельствах не скачивать приложения из сторонних сервисов — как показало исследование, это единственный путь распространения модифицированного ПО. А вот официальный Google Play в данный момент находится вне подозрений.